漏洞名称 : Apache Log4j2远程代码执行漏洞

组件名称 : Apache Log4j2

影响版本 : 2.0 ≤ Apache Log4j <= 2.14.1

漏洞类型 : 远程代码执行

利用条件 :

1、用户认证:不需要用户认证

2、前置条件:默认配置

3、触发方式:远程

综合评价 :

<综合评定利用难度>:容易,无需授权即可远程代码执行。

<综合评定威胁等级>:严重,能造成远程代码执行。

漏洞分析

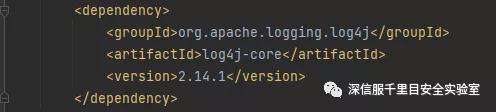

1 组件介绍 Apache Log4j2是一款Java日志框架,是Log4j 的升级版。可以控制每一条日志的输出格式。通过定义每一条日志信息的级别,能够更加细致地控制日志的生成过程。 2 漏洞描述 2021年12月9日,深信服安全团队监测到一则Apache Log4j2组件存在远程代码执行漏洞的信息,并成功复现该漏洞。漏洞威胁等级:严重。 该漏洞是由于Apache Log4j2某些功能存在递归解析功能,攻击者可利用该漏洞在未授权的情况下,构造恶意数据进行远程代码执行攻击,最终获取服务器最高权限。 影响范围 Apache Log4j2广泛地应用在中间件、开发框架、Web应用中。漏洞危害性高,涉及用户量较大,导致漏洞影响力巨大。 目前受影响的Apache Log4j2版本: 2.0 ≤ Apache Log4j <= 2.14.1 解决方案 1 如何检测组件系统版本 打开项目的pom.xml文件,查看log4j-core的version字段 2 官方修复建议 当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下: https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1 3 深信服解决方案 【深信服下一代防火墙AF】可防御此漏洞, 建议用户将深信服下一代防火墙开启 IPS 防护策略,并更新最新安全防护规则,即可轻松抵御此严重风险。 【深信服安全感知管理平台SIP】结合云端实时热点高危/紧急漏洞信息,可快速检出业务场景下的该漏洞,并可联动【深信服下一代防火墙AF】等产品实现对攻击者IP的封堵。 时间轴 2021/12/9 深信服监测到Apache Log4j2远程代码执行漏洞信息。 2021/12/10 深信服千里目安全实验室复现该漏洞、并发布漏洞通告和解决方案。